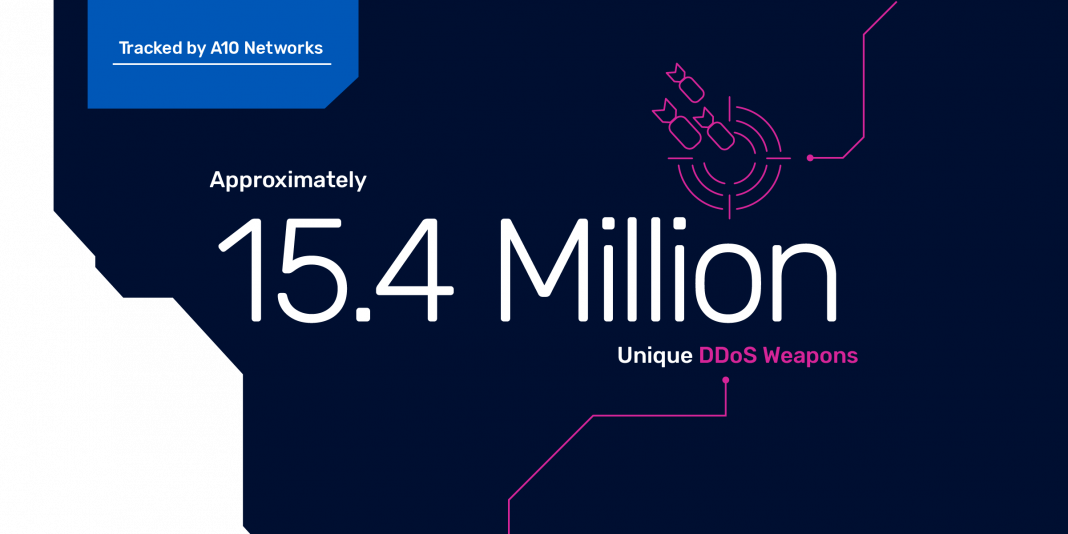

Hardwareholic – Berdasarkan laporan, pandemi menyebabkan lonjakan serangan siber, termasuk malware, ransomware, dan serangan DDoS. Pelaku ancaman mencoba untuk mengganggu bukan hanya layanan yang diandalkan orang sehari-hari, seperti perawatan kesehatan, pendidikan, dan keuangan, tetapi juga infrastruktur penting, seperti rantai pasokan makanan, utilitas, dan lembaga pemerintah. Dengan demikian, senjata yang dapat digunakan untuk melakukan serangan ini telah berkembang secara dramatis. Dalam periode pelaporan paruh kedua tahun 2021, tim penelitian keamanan A10 Networks melacak lebih dari 15,4 juta senjata DDoS pada tahun 2021. Akhir-akhir ini, intelijen ancaman A10 Networks merinci penggunaan serangan DDoS untuk mengganggu infrastruktur dan komunikasi di Ukraina pada bulan Februari 2022, saat Rusia meluncurkan serangan daratnya.

Tim penelitian intelijen ancaman A10 memantau kemajuan signifikan dalam ruang lingkup dan intensitas kejahatan siber.

- Senjata DDoS sedang naik daun: Saat ini ada 15,4 juta yang dilacak oleh tim penelitian keamanan A10.

- Tahun demi tahun, ada peningkatan lebih dari 100 persen senjata amplifikasi potensial yang lebih tidak jelas, termasuk Apple Remote Desktop (ARD), yang digunakan dalam konflik Rusia-Ukraina.

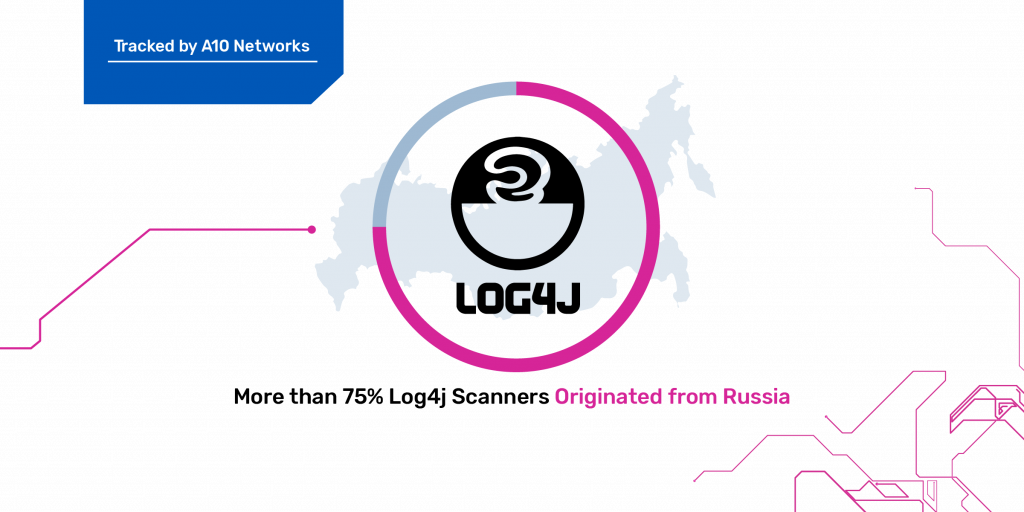

- Penyerang telah memanfaatkan kerentanan Log4j yang populer saat ini. lebih dari 75 persen pemindai Log4j berasal dari Rusia.

Semua ini, dan kecenderungan lainnya, tercakup dalam Laporan Ancaman DDoS A10 Networks 2022, yang memberikan wawasan terperinci, termasuk asal mula aktivitas DDoS; pertumbuhan senjata DDoS – komputer, server, dan perangkat IoT yang berpotensi digunakan dalam serangan DDoS – dan botnet; peran malware dalam penyebaran senjata dan serangan DDoS; dan langkah-langkah yang dapat diambil organisasi untuk mencegah aktivitas tersebut.

Organisasi Harus Bertindak Sekarang – Terapkan Prinsip Zero Trust

Mengingat konflik Rusia-Ukraina, pada tanggal 21 Maret 2022, Administrasi Biden-Harris mengeluarkan panduan yang mendorong organisasi AS agar bertindak cepat untuk mencegah serangan siber dan perang siber yang disponsori negara.

Meskipun ditujukan untuk organisasi yang berbasis di AS, namun panduan tersebut juga merinci keterdesakan bagi organisasi di seluruh dunia untuk mengevaluasi kembali postur keamanan mereka. Menerapkan prinsip Zero Trust tidak hanya bisa melindungi jaringan, namun juga bisa memastikan bahwa jaringan tersebut tidak digunakan untuk melakukan serangan. Solusi berbasis keamanan A10 untuk perlindungan DDoS, inspeksi TLS/SSL dari lalu lintas terenkripsi dan kemampuan keamanan pengiriman aplikasi bisa menyediakan kebijakan Zero Trust berbasis identitas dan berbasis konteks untuk akses paksa tertentu.

“Peristiwa baru-baru ini menekankan dampak yang sering kali menghancurkan dari serangan siber terhadap pemerintah dan bisnis di seluruh dunia. A10 Networks melacak asal mula aktivitas senjata DDoS, dan juga vektor serangan lainnya, agar dapat mempersenjatai pelanggan dengan intelijen ancaman yang berguna. Ini merupakan komponen penting dari kerangka kerja Zero Trust yang dapat membantu organisasi untukmengantisipasi dan meringankan serangan siber dengan lebih baik, dan juga memastikan jaringan tidak dijadikan senjata secara tidak disengaja”, kata Dhrupad Trivedi, presiden dan CEO A10 Networks.

Sebagai bukti inovasi teknologi A10, belakangan ini Frost & Sullivan menilai solusi perlindungan DDoS A10, bersama dengan beberapa vendor lainnya, dan memberikan penghargaan kepada A10 “Penghargaan Kepemimpinan Nilai Pelanggan Frost & Sullivan 2021 dalam mitigasi DDoS global, yang unggul dalam praktik terbaik”.

Selain itu, untuk lebih mendukung kebutuhan keamanan siber pelanggan kami dan memberikan kontribusi pada solusi global terhadap ancaman siber, belakangan ini A10 bergabung dengan Microsoft Intelligent Security Association (MISA), yang merupakan ekosistem vendor perangkat lunak independen dan penyedia layanan keamanan terkelola yang telah mengintegrasikan solusi mereka agar lebih tahan terhadap ancaman dunia yang meningkat. Untuk lebih jelasnya, silakan unduh laporan lengkapnya: https://www.a10networks.com/resources/reports/2022-ddos-threat-report